'방문판매법 위반 벌금 고지' 사칭 악성문서 발견

전체 맥락을 이해하기 위해서는 본문 보기를 권장합니다.

최근 지방자치단체가 코로나19 확산 방지를 위해 불법 방문판매 행위 단속 강화를 발표한 가운데, '방문판매법위반 방조' 법원판결을 사칭한 악성코드가 발견됐다.

안랩(대표 강석균)이 최근 '방문판매법위반을 방조했으니 벌금을 내라'는 내용의 법원 판결을 사칭한 악성 문서로 유포되는 악성코드를 발견했다고 1일 밝혔다.

악성 매크로는 실행 후 명령제어(C&C) 서버에 접속해 법원판결 내용을 담은 새로운 문서파일(.xls)과 정보유출 악성코드를 동시에 내려받는다.

이 글자크기로 변경됩니다.

(예시) 가장 빠른 뉴스가 있고 다양한 정보, 쌍방향 소통이 숨쉬는 다음뉴스를 만나보세요. 다음뉴스는 국내외 주요이슈와 실시간 속보, 문화생활 및 다양한 분야의 뉴스를 입체적으로 전달하고 있습니다.

(지디넷코리아=김윤희 기자)최근 지방자치단체가 코로나19 확산 방지를 위해 불법 방문판매 행위 단속 강화를 발표한 가운데, ‘방문판매법위반 방조’ 법원판결을 사칭한 악성코드가 발견됐다.

안랩(대표 강석균)이 최근 ‘방문판매법위반을 방조했으니 벌금을 내라’는 내용의 법원 판결을 사칭한 악성 문서로 유포되는 악성코드를 발견했다고 1일 밝혔다.

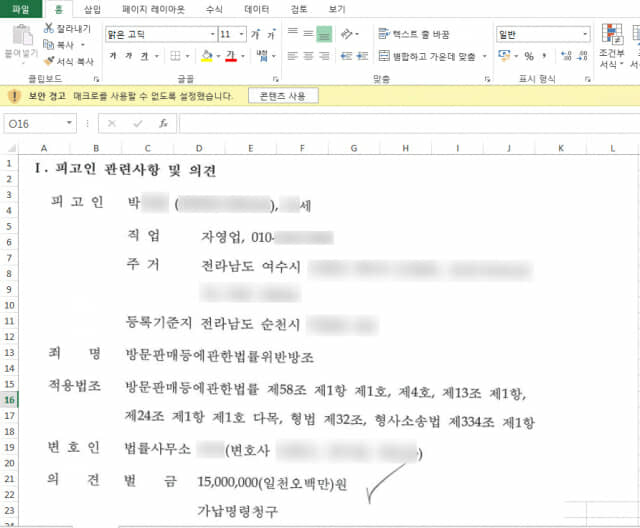

이번에 발견된 악성문서는 엑셀(.xls) 형태다. 해당 악성문서를 열면 “내용을 보기 위해서는 위 노란색 막대의 ‘편집사용’ 버튼을 눌러라. 편집을 활성화한 이후에는 ‘콘텐츠 사용’ 버튼을 눌러라”는 안내가 나와 악성 매크로 사용을 유도한다. 안랩은 이 문서가 주로 이메일로 전파됐을 것으로 추정하고 있다.

악성 매크로는 실행 후 명령제어(C&C) 서버에 접속해 법원판결 내용을 담은 새로운 문서파일(.xls)과 정보유출 악성코드를 동시에 내려받는다. 다운로드 완료 후에는 새로 받은 문서파일이 자동 실행된다. 이 문서에는 피고인의 개인정보와, 실존하는 변호사 정보와 함께 “‘방문판매등에관한법률위반방조’라는 죄명으로 벌금 1천500만원을 납부하라”는 법원판결 내용이 이미지 형태로 포함돼 있다. 매크로 실행을 유도하기 위해 문서 상단에 ‘콘텐츠 사용’ 버튼을 배치했다.

사용자가 ‘콘텐츠 사용’ 버튼을 누를 경우, 함께 다운로드된 정보유출 악성코드가 실행된다. 실행된 악성코드는 사용자 PC 내 ‘다운로드’ 폴더 파일 목록, ‘문서’ 폴더 파일 목록, IP 주소 등 PC정보를 탈취한다. 추가 악성코드를 내려받아 실행할 수도 있다. 안랩 V3는 해당 악성코드를 진단, 차단하고 있다.

피해를 줄이기 위해 안랩은 ▲출처가 불분명한 메일의 첨부파일과 URL 실행금지 ▲‘편집 사용’ 및 ‘콘텐츠 사용’ 등 출처 불분명한 문서 파일의 매크로 사용 시 주의 ▲운영체제(OS)와 인터넷 브라우저, 오피스 등 프로그램 최신 보안 패치 적용 ▲백신 최신 버전 유지 및 실시간 감시 기능 실행 등 필수 보안 수칙을 실행해야 한다고 당부했다.

박종윤 안랩 분석팀 주임 연구원은 “공격자는 최근 이슈를 악용한 문서의 안내문 형태로 매크로 실행을 유도하기 때문에 사용자가 자신도 모르게 피해를 당할 수 있다”며 “출처를 알 수 없는 메일 속 첨부파일 실행은 자제하고, 실행하더라도 ‘편집 사용’이나 ‘콘텐츠 사용’ 등의 매크로 실행을 유도할 경우 의심을 해봐야 한다”고 말했다.

김윤희 기자(kyh@zdnet.co.kr)

Copyright © 지디넷코리아. 무단전재 및 재배포 금지.